¿Cuál es la mejor tecnología de control de acceso de puertas?

Marek Chládek, 21. 02. 2023 | 6 minutos de lectura

Marek Chládek, 21. 02. 2023 | 6 minutos de lectura

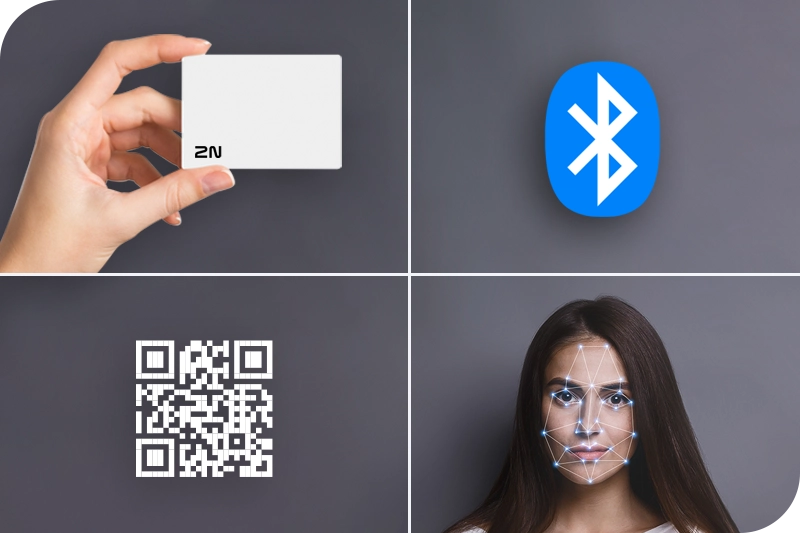

¿Está trabajando en un nuevo proyecto de control de acceso y se pregunta qué tecnología debería elegir? Básicamente, existen seis opciones, cada una con sus propios beneficios y desventajas.

Veamos en qué consisten:

1. Bueno, pero anticuado RFID

Una tecnología bien establecida y todavía extremadamente popular para los sistemas de control de acceso . Pasará algún tiempo antes de que las tarjetas de plástico y los llaveros sean destronados como la opción más popular.

En el lado positivo, son muy baratos y fiables y ya están siendo utilizados por millones de personas en todo el mundo.

En el lado menos positivo, son fáciles de perder, y las nuevas tarjetas solo se pueden distribuir a los usuarios en persona. La distribución también puede resultar cara, y los modelos más baratos de tarjetas RFID (125 kHz) se falsifican con gran facilidad. Si desea utilizar la tecnología RFID en su próximo proyecto, asegúrese de elegir tarjetas RFID seguras que, si bien son más caras, también son más difíciles de replicar.

2. PIN

El código PIN aún no ha pasado a la historia, pero ciertamente su apogeo sí. Hoy en día, se utiliza más comúnmente como un método de copia de seguridad de control de acceso, o como un método de confirmación en la autenticación de dos factores (es decir, RFID + PIN).

Recientemente, también se ha utilizado ampliamente para el acceso de una sola vez o por tiempo limitado, respaldado por el hecho de que también se puede distribuir fácilmente por correo electrónico o SMS: esto proporciona una forma conveniente para que los no residentes autorizados (como limpiadores, mensajeros u otros visitantes) accedan a edificios sin llaves.

Sin embargo, los códigos PIN plantean problemas de seguridad: son fáciles de transmitir a personas no autorizadas y resulta difícil verificar al usuario en el punto de entrada.

3. Huella dactilar

El control de acceso de huellas dactilares parece ser el método de control de acceso más seguro y conveniente porque los usuarios no tienen que llevar nada consigo y, por supuesto, es muy difícil falsificar una huella dactilar.

Ideal, ¿verdad? Por desgracia, no del todo. El problema con cualquier método de acceso biométrico es que está almacenando información muy sensible sobre los usuarios, que puede volverse muy compleja desde una perspectiva regulatoria, particularmente en Europa. Gracias al Reglamento General de Protección de Datos (RGPD), el procesamiento de datos biométricos con el fin de identificar de manera única a las personas está estrictamente prohibido. Este punto resulta tan complejo como controvertido, pero los reguladores en algunos países han hecho que sea casi imposible usar el control de acceso mediante huellas dactilares en los lugares de trabajo: por lo que será mejor decantarse por otras opciones.

Tenga siempre la información reciente. Suscríbase para recibir nuestro newsletter.

Tenga siempre la información reciente. Suscríbase para recibir nuestro newsletter.

4. Reconocimiento facial

Popularizado por la tecnología de teléfonos inteligentes, el reconocimiento facial es quizás el método más cómodo para abrir una puerta. El usuario simplemente se acerca, la cámara reconoce su rostro y se le concede el acceso.

Sin embargo, los problemas regulatorios mencionados sobre el control de acceso mediante huellas dactilares se agravan para la tecnología de reconocimiento facial, ya que las personas en Europa tienen derecho a que su información de identificación personal se elimine u 'olvide'.

Además, aunque la tecnología está mejorando, a los sistemas de reconocimiento facial aún les falta un largo camino en términos de fiabilidad. A menudo, una foto de una persona autorizada es suficiente para engañarlos. Algunas tecnologías de reconocimiento facial también han demostrado un sesgo de identificación en torno a la raza y el género, y otras plantean problemas con las personas que llevan gafas.

Como resultado, si elige este método de acceso, para garantizar un funcionamiento óptimo, debería dar máxima prioridad a las revisiones y las pruebas del sistema.

5. Códigos QR

Los códigos QR son un método por lector de control de acceso moderno que está en auge. De hecho, el año pasado, el 2N OS 2.34 le dio al videoportero 2N® IP Style la capacidad de leer códigos QR.

Los códigos QR se están volviendo populares por varias razones, entre ellas el incremento del comercio electrónico y el crecimiento de modelos de trabajo flexibles. Al igual que los códigos PIN, los códigos QR son fáciles de distribuir a aquellos que requieren acceso único o por tiempo limitado, por ejemplo, para mensajeros, limpiadores, contratistas y personal que solo necesitan acceder al edificio una vez (o en ciertos momentos/días).

Al contrario que los códigos PIN (que se pueden trasmitir de boca en boca), el nivel de seguridad de los códigos QR es muy alto. El videoportero 2N® IP Style, por ejemplo, admite códigos QR que contienen 10-15 dígitos. Descifrar un código QR como éste llevaría, en teoría, 115.740 días, ¡para lo que necesitaría disponer de mucho tiempo!

La desventaja de los códigos QR es que no son muy adecuados para el acceso a largo plazo. Tampoco son la opción más conveniente porque cada vez que accede al edificio, necesita encontrar su teléfono y el código QR almacenado en él. Una alternativa es imprimir el código QR, pero eso obviamente reduce significativamente la seguridad del método.

6. Bluetooth/control de acceso móvil

El control de acceso mediante teléfonos móviles es la forma de control de acceso que más rápido está creciendo, principalmente por su comodidad.

También es flexible porque existen muchas maneras de control de acceso mediante el teléfono móvil : desde presionar un botón en la aplicación o poner el teléfono en el lector, hasta simplemente tocar el lector y dejar el teléfono en el bolsillo. Incluso puede simular el modo de reconocimiento facial: la cámara captura el movimiento y, en base a esta información, el lector inicia el proceso de autenticación y localiza el teléfono inteligente autorizado; si lo encuentra y lo detecta acercándose, abrirá la puerta.

¿Es la tecnología Bluetooth segura?

Los usuarios suelen guardar sus teléfonos más a mano que las tarjetas de acceso y es menos probable que los pierdan u olviden, por lo que este es un beneficio de seguridad obvio en comparación con la tecnología RFID. En términos de tecnología, algunos de los primeros sistemas de control de acceso móvil tuvieron problemas con la apertura no deseada de la puerta, pero por ejemplo WaveKey —la tecnología de control de acceso de credenciales móviles basada en Bluetooth de vanguardia desarrollada por 2N— dispone de un algoritmo inteligente que elimina completamente este riesgo.

Se trata de una nueva tecnología, ¿eso la hace cara?

Ya no. De hecho, el control de acceso móvil puede ser bastante barato si encuentra una empresa que proporcione credenciales de acceso Bluetooth de forma gratuita. El coste inicial más elevado de un lector con Bluetooth se compensa fácilmente con el ahorro en tarjetas de plástico. Además, la distribución y el emparejamiento también son muy sencillos.

¿Tiene algún inconveniente el control de acceso mediante credenciales móviles ?

Probablemente solo uno: el usuario tiene que tener una aplicación, lo que no es un problema para los empleados o propietarios que necesitan acceso regularmente, pero es menos adecuado para el acceso de una sola vez. Esta es una de las principales razones por las que 2N actualizó su sistema operativo para garantizar que el videoportero 2N® IP Style pueda leer códigos QR y admitir WaveKey, ofreciendo a los clientes lo mejor de ambas tecnologías.

Conclusión

¿Qué opción es la mejor?

Creemos que, para la mayoría de los proyectos, la combinación ideal es la tecnología Bluetooth para aquellos que acceden al edificio regularmente, y los códigos QR para el acceso único/limitado en el tiempo. Sin embargo, como siempre, dependerá del tipo de proyecto y de los requisitos exactos del cliente.

¿Todavía no está seguro de qué método de acceso sería el más adecuado para su proyecto? Póngase en contacto con nosotros: nuestro equipo de ventas cuenta con una amplia experiencia y estará encantado de asesorarle.